- Baterie i akumulatory

- Elementy indukcyjne

- Elementy półprzewodnikowe

- Czujniki

- Elementy dysktretne

- Mikrokontrolery

- Przełączniki

- Układy scalone

- Zarządzanie energią

- Cyfrowe potencjometry

- Czujniki temperatury

- Kontrolery mocy

- Moduły DC-DC

- Oświetlenie i wyświetlacze

- PMIC

- Pozostałe

- Przełączniki mocy

- Regulatory AC/DC Power Integrations

- Regulatory DC/DC

- Regulatory DC/DC Power Integrations

- Regulatory liniowe LDO

- Stabilizatory napięcia

- Sterowniki MOSFET

- Terminatory DDR

- Układy nadzorcze

- Ładowarki baterii

- Zestawy uruchomieniowe

- Komunikacja

- LED

- Przekaźniki

- Rezonatory filtry i źródła częstotliwości

- RFID

- Wyświetlacze

- Zasilacze impulsowe

Ważne informacje

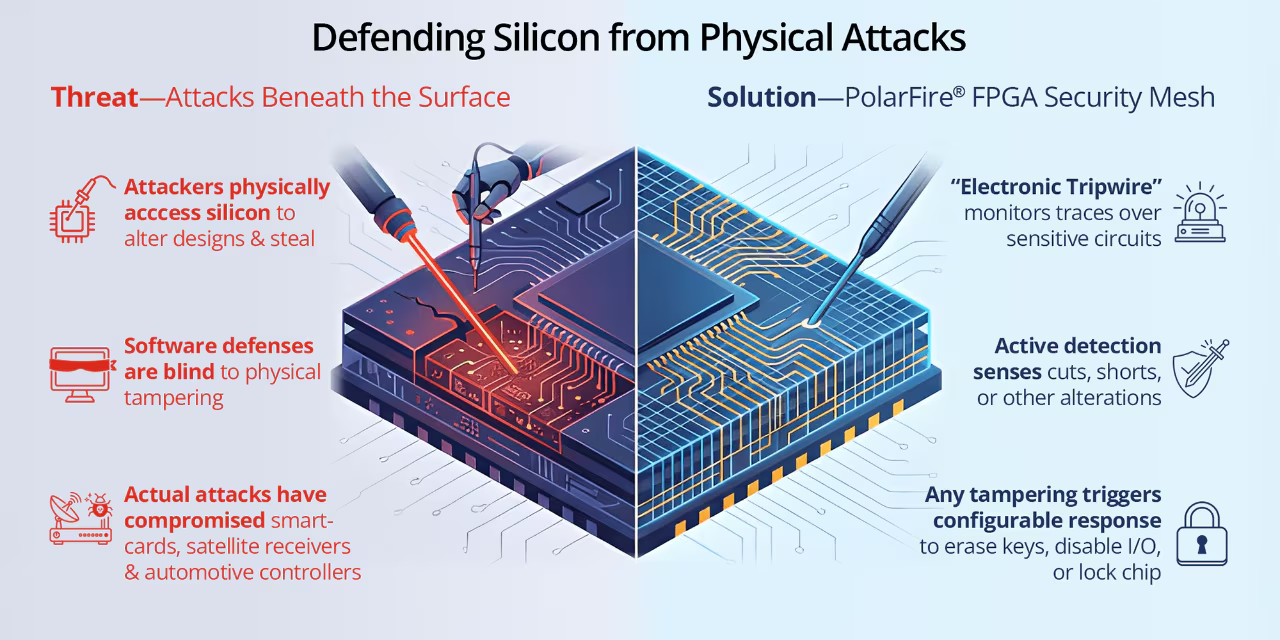

Security mesh: rozproszona ochrona przed fizycznymi atakami w aplikacjach o znaczniu krytycznym

W miarę jak mechanizmy bezpieczeństwa oprogramowania stają się coraz bardziej zaawansowane, nadal opierają się na kluczowym założeniu: że sprzęt bazowy jest zaufany i chroniony. To założenie nie zawsze jest spełnione. Gdy atakujący uzyska fizyczny dostęp do urządzenia, pojawia się zupełnie inna klasa zagrożeń, których tradycyjne systemy bezpieczeństwa nie są w stanie wykryć ani zapobiec. W pewnych sytuacjach przeciwnicy dysponują znacznymi zasobami, takimi jak zaawansowany sprzęt i znaczne wsparcie finansowe, co często jest charakterystyczne dla dużych organizacji lub podmiotów państwowych. W takich okolicznościach bezpieczeństwo fizyczne jest niezbędnym elementem skutecznego cyberbezpieczeństwa.

Przeciwnicy lub konkurenci mogą stosować inwazyjne metody - takie jak dekapsulacja, mikrosondowanie lub laserowe wstrzykiwanie błędów - aby uzyskać bezpośredni dostęp do układu scalonego. Techniki te umożliwiają ekstrakcję poufnych kluczy, inżynierię wsteczną projektów obwodów lub modyfikację bezpieczników konfiguracyjnych, często niewykrywalnych przez konwencjonalne, programowe środki bezpieczeństwa.

Rodzina PolarFire® firmy Microchip oraz układy FPGA PolarFire SoC zapewniają zwiększoną ochronę dzięki integracji fizycznej siatki bezpieczeństwa w układzie scalonym. Oprócz zabezpieczeń kryptograficznych i oprogramowania układowego, siatka ta aktywnie monitoruje i reaguje na próby fizycznej manipulacji w czasie rzeczywistym.

Rozwiązanie PolarFire: Siatka bezpieczeństwa

Rodzina PolarFire i układy FPGA PolarFire SoC integrują siatkę bezpieczeństwa na poziomie krzemu, która zapewnia sprzętową ochronę przed manipulacją fizyczną. Kontroler systemu, zaimplementowany jako sieć ścieżek przewodzących na obwodach krytycznych dla bezpieczeństwa, aktywnie steruje siatką, aby zapewnić podstawową integralność. Każde zakłócenie spowodowane atakami fizycznymi - takimi jak dekapsulacja, sondowanie, szlifowanie lub techniki energetyczne - skutkuje zdarzeniem manipulacji.

Siatka obejmuje wrażliwe obszary urządzenia, w tym pamięć konfiguracyjną i magazyn kluczy kryptograficznych, zapewniając ochronę tam, gdzie ataki fizyczne są najbardziej dotkliwe. W przypadku wystąpienia manipulacji jest ona wykrywana na poziomie sprzętowym i udostępniana do reakcji na poziomie systemu.

Detekcja i reakcja

Podczas normalnej pracy kontroler systemu monitoruje parametry elektryczne siatki w celu wykrycia utraty ciągłości. Po wykryciu, sygnał manipulacji jest wysyłany i kierowany do logiki zdefiniowanej przez użytkownika w strukturze FPGA, umożliwiając projektantom wdrożenie specyficznych dla danej aplikacji środków zaradczych. Mogą one obejmować zerowanie kluczy kryptograficznych, zerowanie bezpiecznej pamięci nieulotnej (sNVM), wyłączanie interfejsów wejścia/wyjścia, zatrzymanie działania struktury, wymuszenie bezpiecznego resetu lub wprowadzenie urządzenia w stan zablokowany lub niesprawny.

Ponieważ wykrywanie odbywa się na poziomie sprzętowym, a logika odpowiedzi znajduje się w układzie scalonym, przeciwdziałanie jest natychmiastowe i nie wymaga wykonania oprogramowania układowego – zapewniając skuteczną obronę przed inwazyjnymi fizycznymi atakami .

Przypadek użycia: Bezpieczeństwo sprzętu w systemach obronnych

Systemy oparte na FPGA są powszechnie stosowane w scenariuszach obronnych, w których odzyskanie sprzętu po misji nie zawsze jest możliwe. Urządzenia mogą zostać porzucone w nieprzyjaznym środowisku, potencjalnie wpadając w ręce przeciwników lub konkurentów dysponujących zasobami do inwazyjnej analizy. W przypadku braku ochrony na poziomie krzemu, dostęp ten może ujawnić wrażliwe oprogramowanie układowe, klucze kryptograficzne lub metody uwierzytelniania.

Włączając siatkę bezpieczeństwa i konfigurując łańcuch odpowiedzi na manipulację, projektanci mogą mieć pewność, że:

- Każda próba fizycznego włamania natychmiast usuwa krytyczne dane.

- Płytka pozostaje nieczynna do czasu bezpiecznego przeprogramowania.

- Integralność systemu jest zachowana, nawet w warunkach fizycznego zagrożenia.

Podsumowanie: Bezpieczeństwo sprzętu jest kluczowe dla cyberbezpieczeństwa

Cyberbezpieczeństwo często koncentruje się na kodzie i danych. Gdy możliwy jest fizyczny dostęp do urządzenia, zabezpieczenia oparte wyłącznie na oprogramowaniu są niewystarczające. Zabezpieczenie się przed tym ryzykiem wymaga mechanizmów bezpieczeństwa działających poniżej warstwy oprogramowania i oprogramowania układowego.

Dzięki integracji siatki bezpieczeństwa bezpośrednio z krzemem, rodzina PolarFire i układy FPGA PolarFire SoC zapewniają podstawową warstwę fizycznej ochrony, która uzupełnia istniejące zabezpieczenia kryptograficzne i systemowe.

Źródło: Microchip Technology Inc. Tłumaczenie: Gamma Sp. z o.o.

Gamma Sp. z o.o. jest autoryzowanym dystrybutorem rozwiązań firmy Microchip Technology w Polsce. Zapraszamy do kontaktu z naszym działem handlowym.

Pozostałe aktualności:

Retimery XpressConnect™ PCIe® 6.0 i CXL® 3.1 firmy Microchip Technology...

Firma Microchip Technology wprowadza retimery XpressConnect™ PCIe® 6.0 i CXL® 3.1, aby umożliwić rozbudowę pamięci i...

Power Integrations zaprezentował ultrasmukłe projekty referencyjne...

Zoptymalizowane specjalnie pod kątem chłodzonej cieczą architektury kasetowej NVIDIA Kyber, te ultrakompaktowe...

Medyczny komputer panelowy Avalue Technology HID-2146 integruje sztuczną...

Firma Avalue Technology Inc. ogłasza wprowadzenie na rynek nowego medycznego komputera panelowego HID-2146 -...

DSC dsPIC33CK Value Line firmy Microchip Technology oferuje uproszczoną...

Firma Microchip Technology Inc. wprowadziła na rynek rodzinę cyfrowych kontrolerów sygnałowych (DSC) dsPIC33CK Value...

HV-D3 3,3kV moduły zasilania w technologii mSiC® firmy Microchip...

Nowe moduły zasilania HV-D3 integrują tranzystory MOSFET mSiC® z węglika krzemu (SiC) o napięciu 3,3 kV oraz diody...

Budowanie wydajnych ścieżek danych: Nowe platformy ewaluacyjne firmy...

Najnowsze zestawy ewaluacyjne firmy Microchip Technology pomagają inżynierom wcześnie tworzyć prototypy ścieżek...