- Baterie i akumulatory

- Elementy indukcyjne

- Elementy półprzewodnikowe

- Czujniki

- Elementy dysktretne

- Mikrokontrolery

- Przełączniki

- Układy scalone

- Zarządzanie energią

- Cyfrowe potencjometry

- Czujniki temperatury

- Kontrolery mocy

- Moduły DC-DC

- Oświetlenie i wyświetlacze

- PMIC

- Pozostałe

- Przełączniki mocy

- Regulatory AC/DC Power Integrations

- Regulatory DC/DC

- Regulatory DC/DC Power Integrations

- Regulatory liniowe LDO

- Stabilizatory napięcia

- Sterowniki MOSFET

- Terminatory DDR

- Układy nadzorcze

- Ładowarki baterii

- Zestawy uruchomieniowe

- Komunikacja

- LED

- Przekaźniki

- Rezonatory filtry i źródła częstotliwości

- RFID

- Wyświetlacze

- Zasilacze impulsowe

Ważne informacje

Ekonomiczne, bezpieczne uwierzytelnianie dla akcesoriów i aplikacji jednorazowych

Jeśli pragniesz zweryfikować autentyczność pojedynczego akcesorium, stworzyć regulowany ekosystem akcesoriów elektronicznych lub uporać się z podrabianiem artykułów jednorazowego użytku to ten artykuł firmy Microchip jest właśnie dla Ciebie. W tym materiale omówione zostaną nowe ekonomiczne sposoby na radzenie sobie z zagrożeniami płynącymi z podrabiania aplikacji jednorazowych wraz ze zoptymalizowanymi pod względem kosztów układami scalonymi bezpiecznego uwierzytelniania.

Bez względu na to, czy zdajesz sobie z tego sprawę, czy nie, każdego dnia wokół Ciebie zachodzą bezpieczne procesy uwierzytelniania. Na przykład podczas wysyłania wiadomości e-mail, podłączania telefonu do ładowarki lub drukowania dokumentów uwierzytelnianie odbywa się w tle.

W tym poście przyjrzymy się, w jaki sposób nowe, niedrogie układy scalone do bezpiecznego uwierzytelniania firmy Microchip pomogą osiągnąć cele Twojego modelu zagrożeń, zapewniając cenne funkcje bezpieczeństwa.

Dlaczego uwierzytelnianie akcesoryjne/jednorazowe?

Istnieje kilka ważnych powodów, dla których uwierzytelnianie jest niezbędne w ekosystemach jednorazowego użytku i akcesoriów. Pierwszym celem jest bezpieczeństwo - chociaż czasami komponenty mogą wykonywać niebezpieczną funkcję, uwierzytelnienie może udowodnić, że system jest autentyczny i działa bezpiecznie. Innym powodem, dla którego konieczne jest uwierzytelnianie, jest interoperacyjność. Wszystko w ekosystemie musi być w stanie komunikować się ze sobą, aby mogło działać, w związku z tym kontrola ekosystemu jest kluczowym powodem uwierzytelniania, aby zapewnić, że wszystkie części systemu zapewniają takie same wrażenia użytkownika, niezależnie od tego, czy pochodzą od Twojej marki, czy od strony trzeciej. Wzrost liczby podróbek w ostatnich latach stworzył potrzebę ochrony przed nimi i ustanowienia weryfikacji w systemie, co jest kolejnym powodem, dla którego konieczne jest uwierzytelnianie. Doświadczenie użytkownika jest również przyczyną uwierzytelnienia. Dzięki adresowi IP w oprogramowaniu sprzętowym możesz zapewnić i utrzymywać unikalne wrażenia dla każdego użytkownika. Wszystkie te aspekty będą miały wpływ na ochronę przychodów i reputację Twojej marki.

Segmenty rynku akcesoriów/jednorazowego użytku

Technologie akcesoriów/jednorazowego użytku obejmują wiele segmentów rynku. Przykładowo segment konsumencki obejmuje produkty dla branży kosmetycznej, e-papierosów i poligrafii, a także zapachy i bezprzewodowe ładowanie Qi® 1.3, które można znaleźć również w produktach motoryzacyjnych. Bardzo istotnym segmentem jest rynek medyczny, gdzie jakość, a zatem bezpiecznie uwierzytelnianie akcesoriów jednorazowych jest kluczowe dla bezpieczeństwa pacjentów. Inne produkty motoryzacyjne obejmują m.in. akumulatory do pojazdów. Ekosystemy akcesoriów/jednorazowego użytku są wszędzie i musimy zapewniać uwierzytelnianie produktów we wszystkich segmentach rynku.

Portfolio wysokiego poziomu

W portfolio produktów dla uwierzytelniania firmy Microchip dostępnych jest kilka produktów zabezpieczających wysokiego poziomu. Wśród produktów krzemowych firmy Microchip dostępne są urządzenia serii CryptoAuthentication™ (ATECC608), układy scalone bezpieczeństwa CryptoAutomotive™ (TA100), Trusted Platform Module (TPM) (ATTPM20P) i Platform Root of Trust. Dla wdrożeń dostępna jest platforma zaufania, która obejmuje rozwiązania Trust&GO, TrustFLEX i TrustCUSTOM. Trzypoziomowa platforma umożliwia wykorzystanie usługi Microchip Secure Provisioning Service i wybranie bezpiecznego układu uwierzytelniania, poświadczeń, które są wymagane do udostępnienia, oraz wybranie minimalnej ilości do zamówienia (MOQ), która najlepiej odpowiada Twoim potrzebom. Platforma firmy Microchip wspiera użytkowników przez cały ten proces - od prototypu aż po produkcję.

Jak działa bezpieczne uwierzytelnianie?

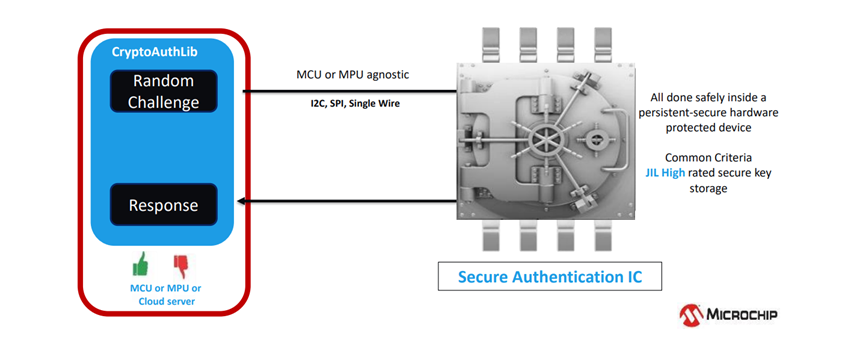

Układ scalony bezpiecznego uwierzytelniania jest urządzeniem towarzyszącym każdemu mikrokontrolerowi (MCU). Działa jak skarbiec, który chroni tajemnice.

Sekrety (klucze, certyfikaty i dane) są dostarczane do bezpiecznej granicy urządzenia podczas produkcji w fabrykach zabezpieczonych przez Microchip. Sekrety są chronione przed ujawnieniem i są zarządzane przez bezpieczny proces udostępniania Microchip.

Rysunek 1: Bezpieczny proces uwierzytelniania

MCU hosta wysyła losowe wyzwanie do układu bezpiecznego uwierzytelniania, który będzie hostował tajne klucze i miał silnik kryptograficzny. Losowe wyzwanie jest wprowadzane do silnika kryptograficznego wraz z kluczem do zbudowania odpowiedzi.

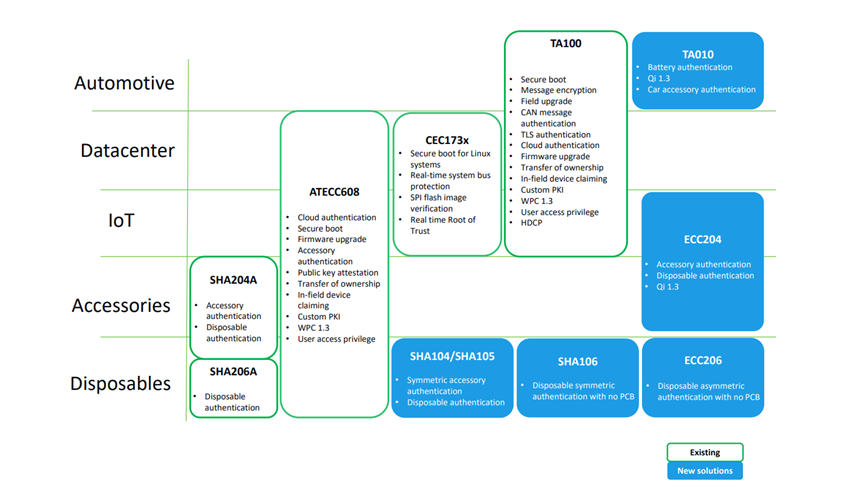

Szerokie portfolio

Rysunek 2: Portfolio urządzeń uwierzytelniających firmy Microchip

Do portfolio firmy Microchip dodanych zostało kilka nowych rozwiązań. Dla rynku motoryzacyjnego wprowadzony został układ TA010. Jeśli chodzi o akcesoria i materiały jednorazowe to istnieje szereg nowych rozwiązań jak chociażby ECC204 wraz z SHA104/SHA105, SHA106 i ECC206.

Ideą tych nowych urządzeń było zapewnienie minimalnych opłacalnych akceleratorów kryptograficznych wraz z utrzymaniem niewielkiej ilości pamięci w celu optymalizacji kosztów. Dlatego algorytmy, takie jak ECDSA, HMAC/SHA256 są jedynymi obsługiwanymi przez wymienione powyżej urządzenia. Aby uzyskać pełniejszy zestaw akceleratorów, warto przyjrzeć się bardziej zaawansowanym urządzeniom TA100 i ATECC608.

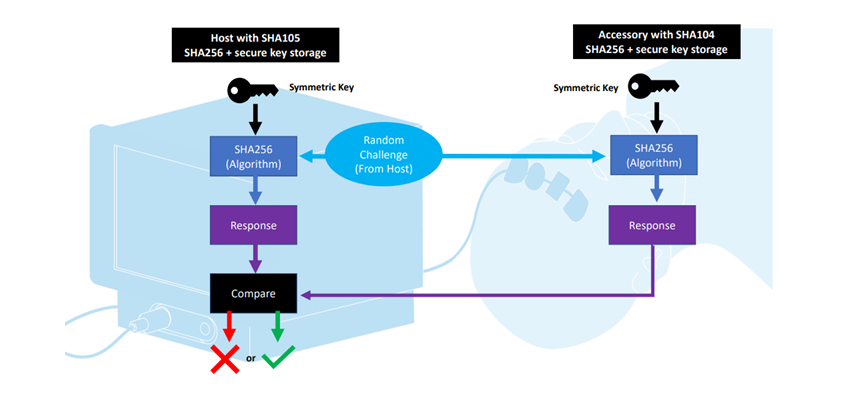

Uwierzytelnianie symetryczne

Uwierzytelnianie symetryczne odnosi się do najprostszego typu uwierzytelniania, wymagającego tylko jednego tajnego klucza, aby host mógł uwierzytelnić klienta (aplikacje jednorazowe/akcesoria).

Rysunek 3: Podstawowa zasada uwierzytelniania symetrycznego

Zastosujemy uproszczone podejście do wyjaśnienia. W tym przykładzie patrzymy na czujnik mózgowy i hosta. Po obu stronach jest bezpieczny system – po lewej stronie mamy SHA105, a po prawej SHA104. Host wysyła do czujnika wezwanie do uruchomienia algorytmu SHA256 w celu utworzenia podsumowania lub odpowiedzi. Wykorzystuje to klucz symetryczny po obu stronach. Odpowiedź z akcesorium/jednorazowego sprzętu wraca następnie do hosta w celu porównania, aby upewnić się, że obie odpowiedzi są identyczne, aby otrzymać informacje z czujnika.

Bardziej eleganckim sposobem na osiągnięcie tego jest użycie dywersyfikacji klucza symetrii. Zapewnia to unikalny klucz symetryczny dla każdego akcesorium/jednorazowego wyposażenia, zmniejszając w ten sposób ryzyko podrobienia każdego klucza i ujawnienia całego systemu.

Uwierzytelnianie asymetryczne

Uwierzytelnianie asymetryczne, zwane także kryptografią klucza publicznego, wykorzystuje do uwierzytelniania dwa rodzaje kluczy (pary kluczy publicznego i prywatnego).

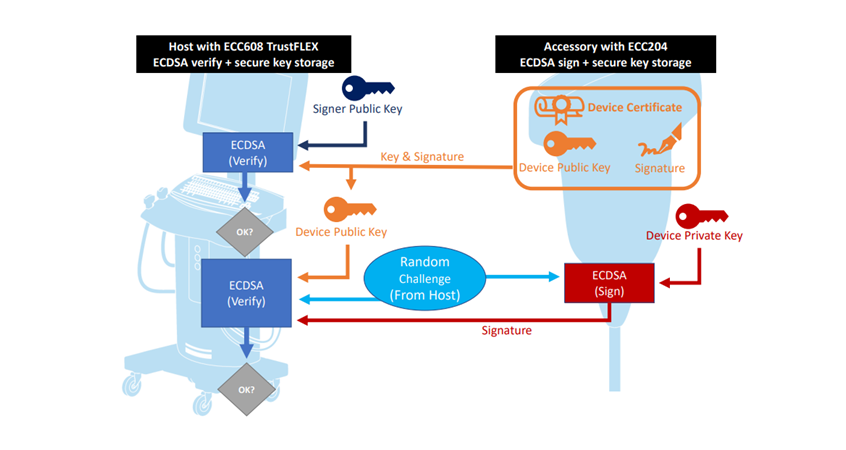

Rysunek 4: Uwierzytelnianie asymetryczne

W tym scenariuszu możemy założyć, że między klientem, a urządzeniem ustanowiono certyfikację (podobnie jak na przykład standard Qi 1.3), a teraz przyglądamy się systemowi wbudowanemu i temu, jak przebiega odpowiedź na wyzwanie (challenge). Mamy klucz publiczny sygnatariusza w hoście oraz klucz publiczny i podpis urządzenia w akcesorium. Podpis jest wynikiem operacji znaku ECDSA wykonanej na losowym wezwaniu przez klucz prywatny. Klucz publiczny urządzenia jest weryfikowany przez klucz publiczny sygnatariusza, a klucz publiczny urządzenia weryfikuje podpis. Następnie system może kontynuować swoją pracę i przyjmować dalsze informacje.

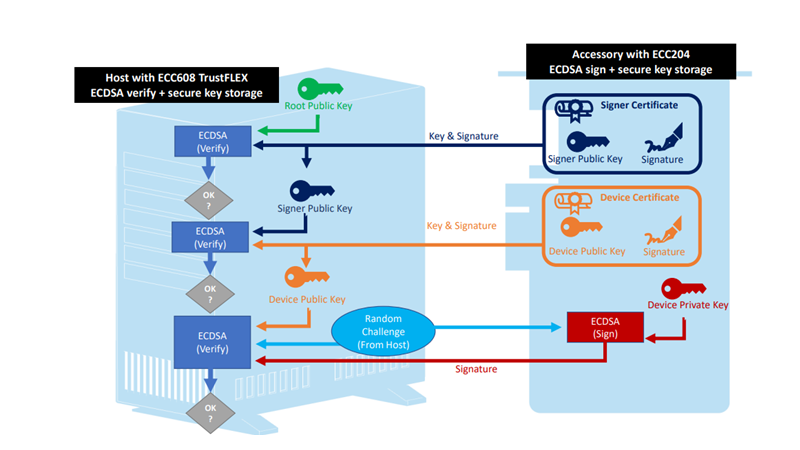

Rysunek 5: Uwierzytelnianie asymetryczne z głównym kluczem publicznym

Ten scenariusz jest nieco bardziej złożony, ponieważ teraz dodajemy klucz publiczny root lub OEM. Musimy zweryfikować każdy etap klucza publicznego od klucza publicznego sygnatariusza przez root do klucza publicznego urządzenia za pomocą klucza publicznego sygnatariusza, a także zweryfikować, czy podpis jest uzasadniony. Gdy system uzna podpis za poprawny, może przejść dalej.

Zasilanie pasożytnicze: od 3-pinowego do 2-pinowego

Moc pasożytnicza jest kluczowa przy ograniczeniu liczby pinów w obudowie układu scalonego. Microchip dodał zintegrowany kondensator na froncie urządzenia, który może pomieścić wystarczającą ilość energii, aby uruchomić obliczenia uwierzytelniające i zapewnić odpowiedź. Kondensator ten umożliwił przejście z 3-pinowego pakietu na 2-pinowy. Jeden pin odpowiada za dane i zasilanie, w których odbywa się komunikacja i zasilanie, podczas gdy drugi pin to uziemienie. Zmniejszenie liczby styków eliminuje potrzebę stosowania PCB w elementach jednorazowych, obniżając w ten sposób koszt na poziomie systemu i usprawniając wdrożenie.

Pakiet projektowy Trust Platform

Zestaw DM320118 to miniaturowy zestaw deweloperski ułatwiający rozpoczęcie pracy z bezpiecznym uwierzytelnianiem, ponieważ można go używać z pakietem Trust Platform Design Suite (TPDS) i innymi narzędziami programowymi. TPDS zapewnia dostęp do samouczków dotyczących przypadków użycia uwierzytelniania symetrycznego i asymetrycznego oraz Qi 1.3. Zawiera również przykłady kodu C, konfiguratory dla wybranego bezpiecznego układu scalonego uwierzytelniania oraz narzędzia niezbędne do włączenia do usługi Microchip Secure Provisioning Service.

Końcowe przemyślenia

Portfolio firmy Microchip konsekwentnie zapewnia łatwiejszy dostęp do bezpiecznego uwierzytelniania, szybki rozwój dzięki prostym zestawom narzędzi i prostszemu przepływowi. Produkty firmy Microchip są przystosowane do rynku masowego z niskim MOQ, w tym udostępnianiem i niezależną architekturą dzięki CryptoAuthLib.

Źródło: Microchip Technology Inc. Tłumaczenie: Gamma Sp. z o.o.

Gamma Sp. z o.o. jest autoryzowanym dystrybutorem firmy Microchip Technology Inc. w Polsce. Aby uzyskać więcej informacji o dyskretnych rozwiązaniach uwierzytelniania firmy Microchip, zapraszamy do kontaktu z naszym działem handlowym.

Pozostałe aktualności:

HV-D3 3,3kV moduły zasilania w technologii mSiC® firmy Microchip...

Nowe moduły zasilania HV-D3 integrują tranzystory MOSFET mSiC® z węglika krzemu (SiC) o napięciu 3,3 kV oraz diody...

Budowanie wydajnych ścieżek danych: Nowe platformy ewaluacyjne firmy...

Najnowsze zestawy ewaluacyjne firmy Microchip Technology pomagają inżynierom wcześnie tworzyć prototypy ścieżek...

Avalue Technology rozszerza portfolio Edge HPC o rozwiązania HPS-GNRU1A...

Firma Avalue Technology wprowadza na rynek system serwerowy HPS-GNRU1A 1U o wysokiej gęstości oraz przemysłową płytę...

EX-432 miniaturowy oscylator kwarcowy firmy Microchip Technology dla...

Firma Microchip Technology ogłosiła wprowadzenie miniaturowego oscylatora kwarcowego EX‑423 z próżnią (EMXO) -...

Skyworks prezentuje AccuTime™ rozwiązanie IEEE 1588/PTP dla sieci 5G i...

AccuTime™ integruje pełny stos protokołu PTP oraz zaawansowany serwomechanizm odzyskiwania czasu, znacząco...

Nowej generacji transceivery PHY 100/1000BASE-T1 Single Pair Ethernet...

Wychodząc naprzeciw wymaganiom rynku firma Microchip Technology ogłosiła wprowadzenie na rynek rodzin transceiverów...